WordPress : Une vulnérabilité insoluble permet de réinitialiser le mot de passe Admin

WordPress, l’outil de création CMS le plus populaire dans le monde pour le développement web, est aujourd’hui vulnérable via une “faille logique” qui pourrait permettre à un attaquant (hacker) distant de réinitialiser le mot de passe des administrateurs ou utilisateurs ciblés dans certaines circonstances.

La vulnérabilité (CVE-2017-8295) devient encore plus dangereuse, compte tenu du fait qu’elle affecte toutes les versions de WordPress, y compris la dernière version 4.7.4.

La faille de sécurité actuelle de WordPress a été découverte par Dawid Golunski , un chercheur polonais en sécurité informatique de Legal Hackers, en Juillet 2016.

Mais, tenez-vous bien, elle a été signalée à l’équipe de sécurité de WordPress qui aurait décidé d’ignorer cette question, laissant ainsi des millions de sites Web vulnérables à tout piratage, d’après Thehackernews.

La vulnérabilité réside dans la façon dont WordPress traite la demande de réinitialisation des mots de passe, pour l’utilisateur qu’il l’a initiée.

En général, lorsqu’un utilisateur demande de réinitialiser son mot de passe via le lien “Mot de passe oublié ?”, WordPress génère immédiatement un code secret unique et l’envoie à l’adresse email d’identification de l’utilisateur déjà stockée dans la base de données.

Détails de la vulnérabilité de WordPress

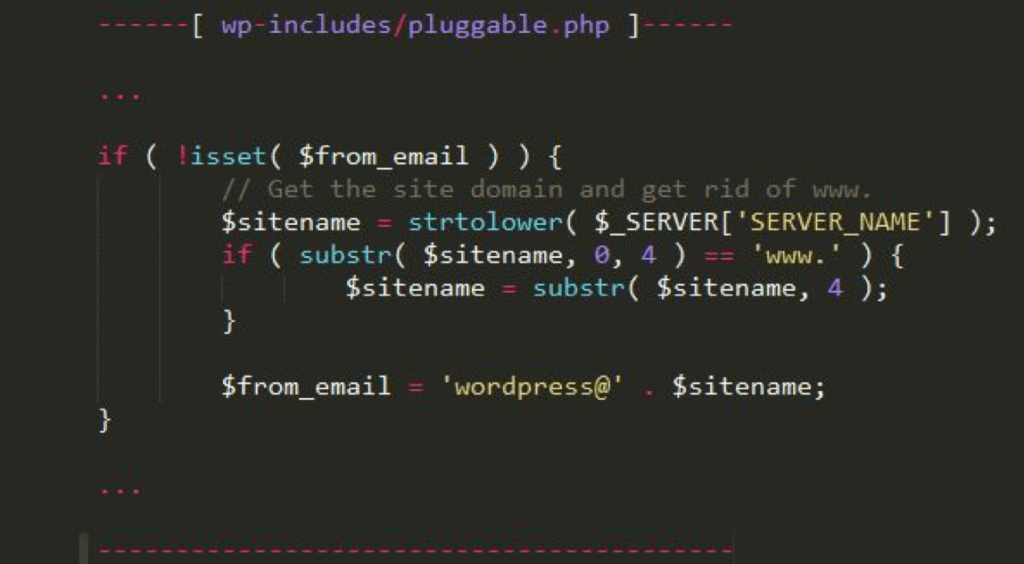

Lors de l’envoi de cet email de réinitialisation du mot de passe, WordPress utilise une variable appelée SERVER_NAME pour obtenir le nom d’hôte d’un serveur pour définir les valeurs des champs From/Return-Path.

N’oubliez pas également d’assurer la sécurité de votre site internet avec la mise en place d’un certificat https pour WordPress.

Si vous souhaitez être accompagné pour la sécurité de votre site internet WordPress, n’hésitez pas à nous contacter pour bénéficier d’un rendez-vous gratuit avec l’un de nos consultants web…